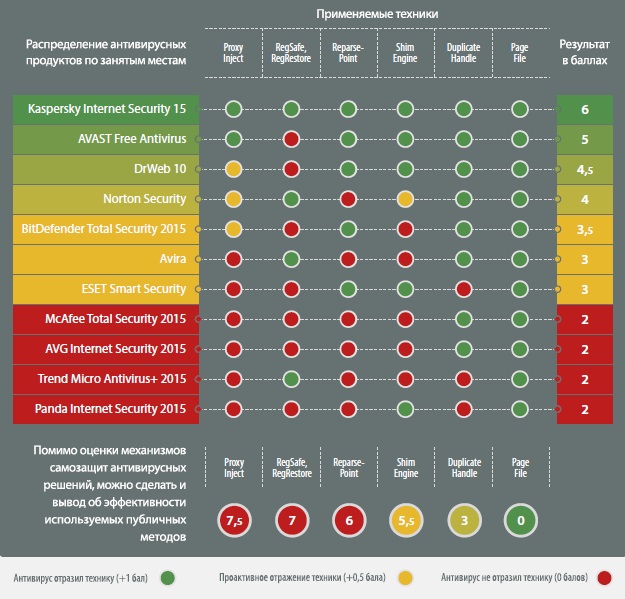

Результаты исследования, проведенного специалистами Digital Security, продемонстрировали, что большинство популярных антивирусных решений могут быть успешно атакованы при помощи известных техник, доступных на публичных ресурсах.

В рамках данной работы были проанализированы следующие решения: McAfee Total Security 2015, ESET Smart Security, Norton Security, AVG Internet Security 2015, BitDefender Total Security 2015, Trend Micro Antivirus+ 2015, Avira, DrWeb 10, Kaspersky Internet Security 15, Avast Free Antivirus, Panda Internet Security 2015.

Продукты, участвовавшие в исследовании, объединены двумя признаками:

- ПО, использующее архитектуру самозащиты, заявляет о себе как о способном реагировать на активную, запущенную угрозу, обладает функцией проактивной защиты;

- Входит в список самых популярных решений, ранее трестировавшихся с применением различных методологий.

Все перечисленные антивирусные решения были подвергнуты атакам при помощи универсальных техник, каждая из которых не нацелена на конкретное решение и не использует архитектурные слабости того или иного ПО.

В частности, были задействованы: ProxyInject, Duplicate Handle, Reparse-Point, PageFile attack, RegSafe, RegRestore, Shim engine. Эти техники атак доступны на открытых ресурсах интернета уже 1-3 года.

Тестирование методов проходило на ОС Windows 7, x86_64/x86_32, которая устанавливалась на виртуальной машине VMware. Кроме того, отдельные решения были инсталлированы на физическое железо.

В процессе тестирования выяснилось, что почти все исследованные продукты уязвимы к одной или нескольким известным техникам атак.

Стоит понимать, что, помимо перечисленных техник, существует множество других (недоступных публично), которые также нацелены на внедрение в работу антивирусного продукта или на прекращение его работы. И естественно, есть универсальные инструменты, ориентированные на конкретный антивирусный продукт.

Таким образом, результаты тестирования с определенной методологией на данной выборке техник выявили весьма интересный результат: отечественный антивирусный разработчик более качественно улучшал и строил свою оборону, нежели это делали иностранные вендоры.

Очевидно, некоторые компании попросту не отслеживают эволюцию публичных методов атак, лишь подтверждая тем самым абсурдность выбранной ими архитектуры.

Стоит также отметить, что, несмотря на все результаты, архитектура в целом не изменяется, и разработчики реагируют на произошедшие атаки постфактум и защищаются от уже известных механизмов атак.

Это предоставляет злоумышленникам большую свободу действий, а также дает возможности для совершенствования методов в будущем. И пока ситуация не изменится, атакующие всегда будут на шаг впереди защиты, отмечают в Digital Security.

Добавить комментарий